¿Solo tomas acciones cuando la vulnerabilidad se vuelve visible en el ciclo de vida de tu software? Las medidas de ciberseguridad son una forma de cuidar vínculos, sistemas y continuidad de tu negocio.

No hay día en que una organización no tome decisiones digitales: lanzar una nueva plataforma, implementar una API, integrar proveedores, abrir canales con clientes, almacenar nuevos datos. Cada una de esas acciones supone un movimiento de valor, pero también un riesgo.

Ese riesgo, muchas veces, permanece latente hasta que algo ‘se rompe’: un acceso falla, un archivo no abre o una anomalía se vuelve alerta. Así, lo que era invisible, repentinamente se vuelve urgente.

Desde Abstracta, acompañamos a empresas de todos los tamaños y sectores que llegan a ese momento: algunas después de haber atravesado un ciberataque; otras antes, en esa etapa silenciosa donde se preguntan si están haciendo lo necesario para proteger sus sistemas operativos y productos.

Integrar medidas de ciberseguridad de forma estratégica a lo largo de todo el ciclo de desarrollo de software permite construir seguridad desde el diseño, no solo desde la reacción.

Las pruebas de seguridad son fundamentales para poder ofrecer un producto confiable y sostenible.

Te invitamos a conocer nuestas soluciones y contactarnos para conversar sobre cómo podemos ayudarte.

¿Qué está en juego cuando hablamos de ciberseguridad?

Cuando ocurre un incidente, se presentan pérdidas técnicas pero también operativas, relacionales, y estratégicas. Esto es porque los sistemas, además de contener procesos, sostienen relaciones de confianza, acuerdos tácitos, continuidad de servicios e identidad de marca.

Así es que una interrupción, una filtración, una extorsión o un fallo de continuidad puede comprometer mucho más que la infraestructura. Hablamos acá de vínculos construidos y todo lo que traen consigo, como metas construidas y caminos proyectados.

En ese contexto, las medidas de ciberseguridad son parte de una conversación profunda sobre el valor, la responsabilidad y la sostenibilidad digital de toda organización. A todo esto, hay que sumarle que la necesidad de que las medidas vayan evolucionando con el tiempo, lo cual resulta más que desafiante ante amenazas de ciberseguridad que son cada vez más complejas.

Las amenazas cambiaron. ¿Cambió tu estrategia?

El malware, es decir, los programas maliciosos que buscan dañar o infiltrarse en un sistema, ya no es el mismo que hace cinco años. Tampoco lo son las personas con roles de cibercriminales ni sus modos de operar.

Hoy, se infiltran por correo electrónico, por scripts ocultos en páginas aparentemente seguras, por accesos comprometidos en dispositivos que nadie monitorea, por brechas abiertas en herramientas a veces desconocidas o mediante ransomware, un tipo de ataque que bloquea el acceso a los sistemas hasta que se pague un rescate y, muchas veces, opera sin siquiera ser detectado.

Lejos de ser ocasionales, los incidentes se volvieron persistentes, escalables y, lo peor, silenciosos… En este camino, tener la capacidad de detectar los riesgos, reducir su impacto y aprender de ellos hoy resulta sumamente relevante.

En este sentido, estamos viviendo un cambio de paradigma fuerte que es necesario atender: la ciberseguridad pasó de ser una muralla defensiva a una red inteligente de anticipación, reacción y recuperación.

Tipos de ciberseguridad: pensar en capas, no en silos

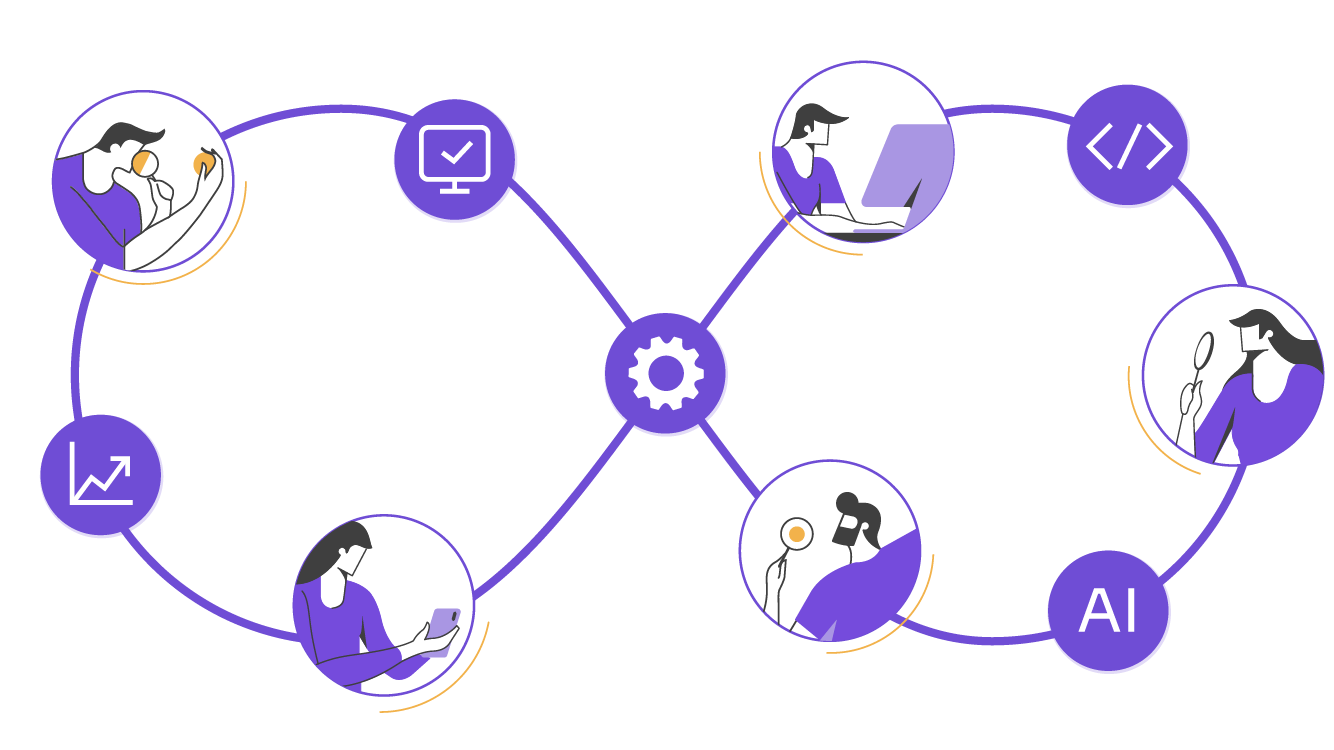

Una estrategia madura necesita abordar diferentes dimensiones. Los tipos de ciberseguridad que integramos en Abstracta apuntan a proteger lo esencial desde distintos ángulos y crear una arquitectura completamente adaptable.

| Tipo de ciberseguridad | Qué protege | Ejemplos prácticos |

|---|---|---|

| Seguridad de redes | Infraestructura de conectividad | Firewalls, segmentación de red, monitoreo de tráfico |

| Seguridad de aplicaciones | Lógica de negocio y código | Análisis de vulnerabilidades, control de versiones |

| Seguridad de la información | Datos sensibles y su gestión | Encriptación, políticas de acceso, DLP |

| Seguridad operativa | Procesos diarios de administración | Gestión de cambios, monitoreo de programas, registros de eventos, automatización de tareas |

| Seguridad en la nube | Entornos remotos y distribuidos | Configuración segura, IAM, cumplimiento normativo |

| Seguridad de dispositivos | Terminales de dispositivos y teléfonos móviles y fijos | Antivirus, MDM, cifrado de disco |

| Recuperación ante incidentes | Continuidad y resiliencia | Planes de contingencia, pruebas de restauración, roles de respuesta |

Principales medidas de ciberseguridad

Si bien no hay soluciones mágicas ni fórmulas universales, existen criterios y prácticas que pueden marcar una diferencia real. A continuación, compartimos algunas de las medidas de seguridad más relevantes, desde una perspectiva que privilegia el contexto, la capacidad de respuesta y la cultura organizacional.

1. Control de accesos con intención

- Asignar permisos según funciones reales y niveles de responsabilidad.

- Implementar autenticación multifactor por defecto.

- Auditar accesos en momentos clave y ante cambios de rol.

- Eliminar cuentas inactivas o accesos temporales que se olvidaron activos.

Abstracta Tip: Limitar el acceso no es restringir la autonomía, es cuidar los espacios comunes. Un usuario con más permisos de los necesarios puede convertirse en una puerta de entrada sin quererlo.

2. Contraseñas seguras

- Promover el uso de gestores de contraseñas.

- Prohibir el uso de claves compartidas o predecibles.

- Forzar la renovación periódica sin caer en exceso de fricción.

- Reforzar la conciencia sobre lo que una contraseña expone.

Abstracta Tip: En muchas organizaciones, el primer punto de entrada de un ataque sigue siendo una contraseña débil. Y es también uno de los más fáciles de fortalecer.

3. Copias de seguridad

- Automatizar copias de seguridad diarias o semanales según criticidad.

- Verificar que las copias estén cifradas y almacenadas en entornos independientes.

- Realizar pruebas de restauración regularmente.

- Documentar los protocolos de recuperación.

Abstracta Tip: Sabemos que cuando todo parece estable, los backups parecen innecesarios. Pero cuando algo falla, nos pueden ayudar a evitar consecuencias mayores.

4. Correos electrónicos

- Aplicar filtros anti-phishing y alertas de actividad sospechosa.

- Educar sobre señales de manipulación en correos: urgencia, errores, tono inusual.

- Revisar los protocolos SPF, DKIM y DMARC para proteger el dominio.

- Habilitar reportes rápidos de correos dudosos.

Abstracta Tip: El correo electrónico es uno de los canales más utilizados por los ciberataques dirigidos. Por eso, consideramos que cuidarlo es cuidar el corazón de la operación diaria.

5. Formación continua

- Incorporar temas de ciberseguridad en procesos de onboarding.

- Ofrecer simulacros realistas de ciberataques.

- Promover la cultura del reporte sin sanción.

- Reforzar aprendizajes con pequeñas acciones recurrentes.

Abstracta Tip: Nuestro consejo es pensar la formación no como un evento puntual, sino como una práctica constante que permite actuar con criterio ante lo inesperado.

Seguridad operativa y recuperación: cuando el sistema no puede detenerse

Muchas veces, las empresas invierten en prevención pero no dedican lo necesario a lo que sucede luego de un incidente, más allá que a la resolución del problema inmediato.

Por eso, en este punto, es importante destacar que la seguridad operativa y los planes de recuperación ante incidentes no deberían ser tomados solo como planes de emergencia sino también como planes de continuidad.

Un incidente no tiene por qué ser un punto final, sino una pausa breve si la organización sabe qué hacer:

- Activar el protocolo de contención.

- Comunicar a las áreas afectadas.

- Restaurar servicios críticos desde backups.

- Aprender, documentar y ajustar.

En Abstracta, trabajamos con organizaciones que no solo quieren evitar errores sino también estar preparadas para seguir adelante si algo falla. Si esa no es la realidad de tu organización, podemos ayudarte a construirla. ¡Contáctanos!

Medidas básicas vs. enfoque integral

| Nivel de implementación | Enfoque reactivo | Enfoque integral y proactivo |

|---|---|---|

| Contraseñas | Mínimos requisitos técnicos | MFA, rotación segura, gestores de contraseñas |

| Backups | Manuales o sin validación | Automatizados, encriptados, restauración probada |

| Formación | Solo tras un incidente | Plan de educación práctica y continua |

| Seguridad operativa | Cambios sin control ni trazabilidad | Gestión de cambios, logs de auditoría |

| Recuperación | No documentada o informal | Plan probado, actualizado, con responsables claros |

Entonces, ¿por dónde empezar?

Con lo que ya tenés. Muchas veces no se trata de sumar más herramientas, sino de mirar con honestidad lo que hay y tomar decisiones claras. ¿Quién tiene acceso a qué? ¿Dónde están los puntos débiles? ¿Cómo reaccionarías si mañana alguien cifrara tus archivos?

Habitar lo digital exige una nueva forma de cuidado que exige medidas concretas. Es importante aprender a entender a las medidas de ciberseguridad no como fórmulas, sino como decisiones estratégicas ante ciberamenazas cada vez más complejas. Decisiones que nos pueden abrir la puerta a más estabilidad, más confianza y más libertad para crecer.

Preguntas frecuentes

¿Qué son las medidas de ciberseguridad?

Son prácticas, políticas y tecnologías que ayudan a proteger los sistemas, datos, procesos y personas frente a amenazas digitales como ciberataques, malware o accesos no autorizados.

¿Cuáles son las medidas de la seguridad informática?

Incluyen la actualización de software, el uso de antivirus, la segmentación de accesos, las copias de seguridad, el cifrado de información y la formación continua.

¿Cuáles son 5 medidas de seguridad digital?

1. Contraseñas seguras y autenticación multifactor.

2. Backups automatizados, cifrados y probados.

3. Sistemas actualizados y monitoreados.

4. Cultura de seguridad entre usuarios y equipos.

5. Protección del correo electrónico corporativo.

¿Cuáles son los 7 tipos de ciberseguridad?

1. Seguridad de redes

2. Seguridad de aplicaciones

3. Seguridad de la información

4. Seguridad operativa

5. Seguridad en la nube

6. Seguridad de dispositivos

7. Planes de recuperación ante incidentes

Cómo podemos ayudarte

Con más de 16 años de experiencia y presencia global, Abstracta es una empresa líder en soluciones tecnológicas, especializada en servicios de pruebas de software y desarrollo de software impulsado por IA.

A lo largo de nuestro trayecto, hemos forjado alianzas estratégicas con líderes de la industria tales como Microsoft, Datadog, Tricentis, Perforce y Saucelabs, e incorporamos tecnologías de vanguardia como parte de nuestros servicios.

Sabemos que ninguna organización es igual a otra: algunas están en pleno crecimiento, otras enfrentan desafíos regulatorios o ya pasaron por situaciones que dejaron huella.

👉 ¿Querés evaluar tus riesgos actuales?

👉 ¿Estás por lanzar un producto y necesitás asegurar sus bases?

👉 ¿Buscás acompañamiento para transformar la seguridad en parte de tu cultura?

En Abstracta, podemos ayudarte a identificar lo que está expuesto, lo que falta documentar, lo que puede optimizarse, y a convertir la seguridad digital en un valor real y compartido en tu empresa.

Explora nuestros servicios de pruebas de seguridad y contáctanos.

¡Síguenos en LinkedIn, X, Facebook, Instagram y YouTube para ser parte de nuestra comunidad!

Artículos recomendados

Amenazas de ciberseguridad en desarrollo de software y cómo protegerse

Ciberseguridad en el desarrollo y pruebas de software: una mirada integrada con IA

¿Cómo automatizar el envío y recibo de correos electrónicos en pruebas de rendimiento?

Etiquetas

Posts Relacionados

¿Cognición artificial? Cómo nos acercamos a la simulación del razonamiento humano

Cada vez escuchamos hablar más sobre cognición artificial, ¿pero qué es realmente? ¿Puede replicar el pensamiento humano? Si bien aún existen grandes limitaciones, hoy Tero nos ayuda a superar muchas barreras, con los seres humanos en el centro de las decisiones. La cognición artificial se…

¿Por qué no somos una empresa de quality assurance de software?

Explicamos porqué en Abstracta somos una empresa de Ingeniería de Calidad de Software: una responsabilidad del equipo y parte fundamental de la filosofía agile.

Buscar

Categorías

- Automatización de Pruebas

- Calidad de Software

- Cultura

- Desarrollo de Software

- DevOps

- Estrategia

- Eventos

- Fintech

- Herramientas

- Inteligencia Artificial

- Liderazgo

- Partners

- Prensa

- Pruebas de Accesibilidad

- Pruebas de Performance

- Pruebas de Software

- Pruebas en Aplicaciones Móviles

- Tecnología

- Testing Ágil

- Uncategorized